Wie Maschinen- und Anlagenbauer von einem ISMS profitieren

So schützen sich Maschinenbauer mit einem Informationssicherheits-Managementsystem (ISMS) vor Hackerangriffen und Cyberattacken.

Beitragsbild: istock.com | ArLawKa AungTun

Kleinere Unternehmen schützen sich nicht ausreichend vor IT-Risiken, urteilen Experten. Defizite gibt es vor allem bei den sogenannten Standardmaßnahmen. Dabei wären doch genau diese Lücken am einfachsten zu schließen …

Die Studie zur IT-Sicherheit im Mittelstand wurde vom DsiN (Deutschland sicher im Netz e.V.) durchgeführt und fand unter Schirmherrschaft des Bundeswirtschaftsministeriums statt.

Die Ergebnisse zeigen, dass es vor allem bei Standardmaßnahmen hakt:

Zwei Drittel der Unternehmen sparen sich Maßnahmen der Angriffserkennung.

Die Hälfte der Unternehmen unterlässt Schutzvorkehrungen im E-Mail-Verkehr und ist schlampig im Umgang mit Software-und Sicherheitsupdates.

Ein Drittel hat keinen IT-Notfallplan.

Ein Viertel aller Unternehmen verzichtet auf die Schulung von Mitarbeitern. Vor allem in kleinen Unternehmen sind Mitarbeiter in puncto digitalem IT-Sicherheitswissen auf sich alleine gestellt.

Positiv ist hingegen, dass die Zahl der Mittelständler, die bei IT-Sicherheit auf externe Experten setzen, um 7 Prozentpunkte angestiegen ist.

„Wir beobachten ein steigendes Bewusstsein für Cybersicherheit, doch viele kleine und mittlere Unternehmen sind noch nicht ausreichend vor Cyberrisiken geschützt. Hackerangriffe werden häufig nicht ausreichend erkannt, zu viele Schwachstellen bleiben unbekannt.“ kommentiert Michael Kellner, Parlamentarischer Staatssekretär im BMWK.

Angesichts der Ergebnisse des DsiN regt sich bei IT-Experten Unverständnis. Denn selbst für das kleinste Unternehmen wäre es möglich, bei diesen Sicherheitslöchern den Hebel anzusetzen.

Alle identifizierten Schwachstellen lassen sich mit überschaubarem Aufwand schließen. Vor allem bei den „Standardmaßnahmen“, die der DsiN in seinem Report hervorhebt, sind weder teure Investitionen oder eine eigene IT-Abteilung nötig. Zudem könnten staatliche Fördergelder genutzt werden.

Worauf es hier ankommt, ist eine saubere Analyse und ein detaillierter Maßnahmenplan, der aus der Analyse abgeleitet wird.

Hierfür gibt es Rahmenwerke wie die ISO 27001, das IT-Grundschutz-Regelwerk des BSI oder das CISIS12. Diese bieten eine erprobte und zertifizierte Handlungsanleitung, wie im Unternehmen eine ausreichende IT- und Informationssicherheit erarbeitet werden kann.

Vor allem der IT-Grundschutz gibt konkrete Maßnahmen an die Hand. Zugegeben, das Regelwerk ist sehr umfangreich. Aber für kleine Unternehmen lassen sich auch mit der „Light-Version“, dem CISIS12, nachweislich stabile Ergebnisse erzielen und die IT-Sicherheit signifikant verbessern.

Zu Beginn ist es sinnvoll, sich einen groben Überblick zu verschaffen, welche organisatorischen und technischen Maßnahmen zum Schutz der wichtigsten Prozesse und Daten zwingend umgesetzt werden müssen. Wir bieten Ihnen genau zu diesem Zweck einen IT-Security Check.

Als nächster Schritt kann die Bestandsaufnahme (ISA+) erfolgen. Diese baut nahtlos auf dem Quick-Check auf.

Bei unserer zielgenauen Analyse schauen wir uns den organisatorischen, den technischen als auch den rechtlichen Bereich an.

Die Digitalisierung bei kleineren Unternehmen schreitet voran und das ist eine gute Nachricht. Jedoch wird übersehen, dass beim Umgang mit Clouds und Internetplattformen einige Schutzvorkehrungen zu treffen sind.

Hier liegt jedoch so einiges im Argen, wie der DsiN feststellt. Beispielsweise verlassen sich rund 43 Prozent der Nutzer auf ihren Cloudanbieter. Und die Hälfte der Unternehmen verzichtet auf Sicherheitsvorkehrungen im Home-Office wie Verhaltensvorgaben oder die Trennung dienstlicher und privater IT.

In diesen Unternehmen wird anscheinend etwas Entscheidendes übersehen: Es können zwar die Daten an den Cloudanbieter ausgelagert werden, nicht aber die Verantwortung für die Daten.

Kommt es beim Cloudanbieter zu einem Datensicherheitsvorfall, kann der Geschäftsführer der beauftragenden Spedition in die Geschäftsführerhaftung genommen werden.

Deshalb sollte der Cloud-Anbieter sorgfältig ausgewählt und der Vertrag mit ihm klar ausformuliert werden. Weitere Details habe ich für Sie in meinem Leitfaden zusammengestellt.

Hier geht es zur vollständigen Studie des DsiN.

So schützen sich Maschinenbauer mit einem Informationssicherheits-Managementsystem (ISMS) vor Hackerangriffen und Cyberattacken.

Beitragsbild: istock.com | ArLawKa AungTun

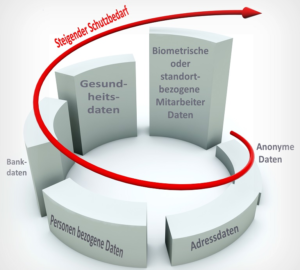

Datensicherheit und Datenqualität sowie die Auswirkungen auf den Schutzbedarf DSGVO – Datenqualität Spätestens mit der Einführung der DSGVO sollte sich

Beitragsbild: (c) Mikhailmishchenko | Dreamstime.com

Um Ihre Datensicherheit / IT-Sicherheit zu verbessen, muss man wissen, wo sich Sicherheitslücken eingeschlichen haben. Eine IT-Risikoanalyse..

Beitragsbild: istock.com | BrianAJackson

Mittelständische Unternehmen sind nicht ausreichend vor IT-Risiken geschützt. Defizite gibt es vor allem bei den sogenannten Standardmaßnahmen. Dabei wären doch..

Beitragsbild: istock.com | Eisenlohr

Das IT-Backup ist für Ihr Unternehmen eine Art „Lebensversicherung“. Wir erklären Ihnen, wie Sie ein wirkungsvolles Backup anlegen können und erläutern, in welche ergänzenden Maßnahmen Sie dieses Backup einbetten sollten.

Beitragsbild: istock.com | ArLawKa AungTun

Was bringt eine Cyber-Versicherung? Die zunehmende Bedrohung durch Cyberangriffe ist inzwischen ein großes Thema, sowohl in der Fachliteratur als auch

Geschäftsführer: Tim Iglauer

Unter den Pappeln 7 | 34327 Körle

E-Mail: tim.iglauer@spedihub.de

Telefon: 05665 / 96 80 69 0

Mobil: 0177 / 650 68 16

Anspruchsvolle Prozessabläufe und die präzise Abstimmung von Schnittstellen im Unternehmen, sowohl innerhalb verschiedener Abteilungen als auch mit externen Partnern, erfordern eine maßgeschneiderte IT-Lösung zur Steigerung der Effizienz. Entwickeln Sie mit uns innovative Wege, um die Herausforderungen des IT-Umfelds erfolgreich zu meistern und optimale Lösungen für Ihre Anforderungen zu finden.

Wir halten Sie auf dem Laufenden!

Bildnachweis: