Wie Logistikunternehmen von einem ISMS profitieren

So schützen sich Logistiker mit einem Informationssicherheits-Managementsystem (ISMS) vor Hackerangriffen und Cyberattacken.

Beitragsbild: istock.com | ArLawKa AungTun

Umso wichtiger ist es, präventiv gegen Cyberangriffe vorzugehen.

Dafür haben wir als IT-Experten skalierbare IT-Security-Pakete entwickelt, die speziell auf die Bedürfnisse von Logistikunternehmen zugeschnitten sind. Unser Angebot erhöht das IT-Sicherheitsniveau entlang der gesamten Lieferkette, vom Lager bis zum Fuhrparkmanagement.

Überzeugen Sie sich von unserem individuellen Leistungsportfolio für mehr Sicherheit in Ihrer Logistik.

Paket | Whistleblower | IT-Security Check | Datenschutz Paket | IT-Security Analyse | Premium Paket |

Leistungen | Bereitstellung Whistleblower Portal | Quick-Check zum | Analyse des Datenschutzniveaus | gem. ISO27001 Anforderungskatalog bzw. IDW / TISAX | IT-Security- sowie Datenschutz Analyse. |

IT-Security bzw. Backup Check | - | IT-Security Report inkl. Backup Leitfaden | inkl. Backup | inkl. IT-Security und Backup Analyse Remote | inkl. IT-Security und Backup Analyse |

Nutzung der Whistleblower Plattform | inkl. | 6 Monate inkl. | ab 75€ mtl. | ab 75€ mtl. | ab 75€ mtl. |

Einrichtug der Whistleblower Plattform | 249€ | inkl. | inkl. | inkl. | inkl. |

SpediHub | Anzahl Beschäftigte bis 999 mtl. 264€ bis 500 mtl. 164€ bis 200 mtl. 108€ bis 100 mtl. 75€ |

| Pauschal 3.997€ - 1.750€ mgl. Förderung = 2.247€ | Pauschal 4.747€ - 1.750€ mgl. Förderung = 2.997€ | Pauschal 8.277€ - 2*1.750€ mgl. Förderung = 4.777€ |

Um den gesetzlichen Anforderungen des Hinweisgeberschutzgesetzes (HinSchG) gerecht zu werden und dem Unternehmen einen möglichst einfachen Umgang mit den Hinweisen zu ermöglichen, bietet sich der Einsatz einer Plattform an.

Mehr Infos zur Einführung eines Informationssicherheitsmanagementsystem (ISMS)

Mit der Hinweisgeberplattform von SpediHub kann der Hinweisgeber bei Bedarf einen anonymen Meldeweg nutzen. Ebenso können Hinweise durch den internen oder externen Meldestellen-Beauftragten manuell erfasst und zeitnah weiterverfolgt werden.

Der IT-Security Check kann auf die Informations-Sicherheitsanalyse angerechnet werden. Die Analyse beinhaltet einen Workshop

vor Ort (1-2 Tage). Reisekosten werden separat berechnet.

Optional: Externer Informationssicherheitsbeauftragter (ISB); ISB-Coaching und Zertifizierungsbegleitung.

BAFA-Förderung: Bis zu 1.750€ Zuschuss für die Erstellung Ihres Datensicherheitskonzeptes möglich.

Zu Beginn ist es sinnvoll, sich einen groben Überblick zu verschaffen, welche organisatorischen und technischen Maßnahmen zum Schutz der wichtigsten Prozesse und Daten zwingend umgesetzt werden müssen. Wir bieten Ihnen genau zu diesem Zweck einen IT-Security Check.

Als nächster Schritt kann die Bestandsaufnahme erfolgen. Diese baut nahtlos auf dem Quick-Check auf.

Bei unserer zielgenauen Analyse schauen wir uns den organisatorischen, den technischen als auch den rechtlichen Bereich an.

In welcher Form Sie mit Ihrem Informationssicherheitsmanagementsystem (ISMS) starten, hängt häufig von den Anforderungen Ihrer Kunden oder Partner ab. Wenn bisher keine konkreten Vorgaben bestehen, empfiehlt es sich, mit einem niederschwelligen, praxisorientierten Einstieg zu beginnen. Solche Ansätze ermöglichen es, erste Strukturen zu schaffen und IT-Sicherheit systematisch im Unternehmen zu verankern – ohne die Komplexität umfassender Normen von Beginn an umsetzen zu müssen.

Gleichzeitig lässt sich ein solcher Einstieg später gut auf Normen wie ISO/IEC 27001, BSI IT-Grundschutz oder TISAX erweitern, sofern Ihre Geschäftspartner eine formale Zertifizierung erwarten.

CISIS12® ist ein strukturierter, standardisierter Einstieg in das Informationssicherheitsmanagement. Der Aufbau ist schlanker als bei internationalen Normen wie ISO 27001, was insbesondere für kleine und mittlere Unternehmen attraktiv sein kann.

Die Zertifizierung ist mit geringerem Aufwand verbunden und bietet dennoch ein systematisches Vorgehen zur Verbesserung der Datensicherheit im Unternehmen.

Für Logistikunternehmen, insbesondere im Mittelstand, kann es sinnvoll sein, sich an anerkannten Standards der Informationssicherheit zu orientieren. Neben umfangreichen Normen wie ISO 27001 gibt es auch speziell auf kleinere Strukturen ausgerichtete Modelle wie CISIS12®, das mit geringerem Aufwand ein systematisches Sicherheitsmanagement ermöglichen kann.

Ziel ist dabei immer, Schwachstellen der bestehenden IT-Struktur zu identifizieren und einen strukturierten Maßnahmenplan zu entwickeln, um die Sicherheit von Systemen, Daten und Schnittstellen nachhaltig zu verbessern. Welche Methode oder welcher Standard im Einzelfall geeignet ist, hängt von den konkreten Anforderungen und Ressourcen des Unternehmens ab.

Unter Standardmaßnahmen werden beispielsweise Schutzvorkehrungen im E-Mail- Verkehr, Maßnahmen der Angriffserkennung und regelmäßige Softwareupdates verstanden.

Sicherheitsvorkehrungen im Home-Office wie Verhaltensvorgaben oder die Trennung dienstlicher und privater IT gehören ebenfalls dazu. Große Bedeutung kommt dem IT-Notfallplan zu.

Zwar werden die größten Einfallstore unabsichtlich von Mitarbeitern geschaffen, jedoch handelt es sich generell um IT-Lücken, die sich mit relativ geringem Aufwand schließen lassen.

Mit unseren IT-Security-Paketen können Logistikunternehmen ihr IT-Sicherheitsniveau gezielt analysieren, effizient erhöhen und die Anforderungen der neuen NIS2-Richtlinie erfüllen.

CISIS12® ist eine eingetragene Marke des IT-Sicherheitscluster e.V. SpediHub bietet keine zertifizierten CISIS12®-Dienstleistungen an. Die Erwähnung dient der Orientierung über verfügbare Standards im Bereich der IT-Sicherheit

So schützen sich Logistiker mit einem Informationssicherheits-Managementsystem (ISMS) vor Hackerangriffen und Cyberattacken.

Beitragsbild: istock.com | ArLawKa AungTun

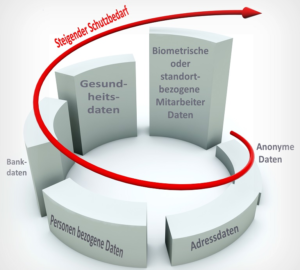

Datensicherheit und Datenqualität sowie die Auswirkungen auf den Schutzbedarf DSGVO – Datenqualität Spätestens mit der Einführung der DSGVO sollte sich

Beitragsbild: (c) Mikhailmishchenko | Dreamstime.com

Um Ihre Datensicherheit / IT-Sicherheit zu verbessen, muss man wissen, wo sich Sicherheitslücken eingeschlichen haben. Eine IT-Risikoanalyse..

Beitragsbild: istock.com | BrianAJackson

Mittelständische Unternehmen sind nicht ausreichend vor IT-Risiken geschützt. Defizite gibt es vor allem bei den sogenannten Standardmaßnahmen. Dabei wären doch..

Beitragsbild: istock.com | Eisenlohr

Das IT-Backup ist für Ihr Unternehmen eine Art „Lebensversicherung“. Wir erklären Ihnen, wie Sie ein wirkungsvolles Backup anlegen können und erläutern, in welche ergänzenden Maßnahmen Sie dieses Backup einbetten sollten.

Beitragsbild: istock.com | ArLawKa AungTun

Was bringt eine Cyber-Versicherung? Die zunehmende Bedrohung durch Cyberangriffe ist inzwischen ein großes Thema, sowohl in der Fachliteratur als auch